جلسات العلاج النفسي للبيع على الشبكة المظلمة🏴☠️

القاهرة: الأمير كمال فرج. الاستشارات النفسية قائمة في جوهرها على الثقة المطلقة؛ فلا يمكن للمرء أن يكون صادقاً وهشاً، ويشارك أدق مشاعره، ما لم يؤمن بصدق تلك الملامح القلقة والمتعاطفة التي تجلس على المقعد المقابل له. ذكر فرانك لانديمور في تقرير نشره موقع Futurism إن " مولي كوين، البالغة من العمر 31 عاماً، أصيبت بالذعر عندما قامت طبيبتها النفسية الموثوقة فجأة بالاستعانة بنموذج ذكاء اصطناعي لتسجيل محادثاتهما الخاصة، وفقاً لما نقلته شبكة NPR " . وتستذكر كوين ما حدث في منتصف إحدى الجلسات قائلة: لم

-

🕵️♂️منظومة الرقابة الشاملة تلاحق المستخدمين

القاهرة: الأمير كمال فرج. في هذه الأيام، بات من المستحيل تقريبًا تصفح شبكة الإنترنت دون ترك أي أثر لنشاطك، ويعود الفضل في ذلك إلى منظومة رقابة شاملة تتكون من ملفات تعريف الارتباط Cookies، وبرمجيات تسجيل ضربات المفاتيح، وبصمات الأصابع الرقمية، وبكسلات التتبع، وربما أهوال أخرى لم تخرج بعد إلى العلن. قد تبدو هذه المخاوف ضربًا من الجنون والبارانويا، لكن هذا هو بالضبط

-

🎧ترددات خفية لقرصنة مساعدك الرقمي؟

القاهرة: الأمير كمال فرج. تخيل هذا السيناريو المقلق: بينما تسترخي في غرفتك وتستمع إلى برنامجك المفضل البودكاست أو تترك مقطع فيديو يعمل في خلفية شاشة المتصفح، يقوم قراصنة الإنترنت بدمج موجات صوتية مبرمجة تحت نطاق السمع البشري، مصممة خصيصاً للسيطرة الكاملة على مساعدك الذكي أو هاتفك المحمول بنقرة صامتة واحدة. هذا السيناريو لا ينتمي إلى قصص الخيال العلمي، بل هو واقع

-

فخاخ العسل : الحب أخطر ثغرة أمنية في وادي السيليكون

القاهرة: الأمير كمال فرج. في عالم تدار صراعاته الكبرى خلف شاشات الحواسيب وبواسطة الأكواد المشفرة، يبدو أن القوى العظمى قررت العودة إلى استخدام " السلاح القديم " الذي لا يمكن لأي جدار حماية صدّه: المشاعر الإنسانية. فبينما يهرع قطاع التقنية لتحصين خوادمه من الفيروسات والبرمجيات الخبيثة، تبرز ثغرة أمنية من نوع خاص، لا تُخترق بكلمات المرور، بل بابتسامة جذابة ووعود بالحب. ذكر جو ويلكنز

-

البرمجة بالنوايا: كيف سلّح الذكاء الاصطناعي قراصنة الظل؟🛡️

القاهرة: الأمير كمال فرج. لم يعد اختراق الأنظمة المعقدة حكراً على النخبة من عباقرة البرمجيات؛ ففي عام 2026، باتت الأدوات التي تساعد الطلاب على حل فروضهم المدرسية هي ذاتها " المحركات " التي تدير مصانع الجريمة السيبرانية. ومع ظهور مصطلح اختراق النوايا، انتقل الصراع الرقمي من مواجهات بشرية متكافئة إلى معارك تدار بخطوط إنتاج مؤتمتة، حيث يكفي " الهواة " امتلاك وصول إلى نماذج ذكاء

-

كاميرا Ring مخبر رقمي في منزلك

القاهرة: الأمير كمال فرج. في عصر يرفع فيه شعار " الأمان الذكي " ، تحولت كاميرات المراقبة المنزلية من حارس شخصي إلى عين خفية تخدم كبرى شركات التقنية. ذكر جو ويلكنز في تقرير نشرته مجلة Futurism " حين تقتني كاميرا Ring لمنزلك، فأنت توافق ضمنياً على منح Amazon الحق في تخزين كل ما تسجله إلى الأبد، ومشاركة بياناتك مع أجهزة إنفاذ القانون عند الطلب، بل والمساهمة

-

آخر نقرة: أبراج متنقلة للتصيد الاحتيالي

القاهرة: الأمير كمال فرج. لم يعد هؤلاء المجرمون الإلكترونيون يكتفون بإرسال رسالة أو اثنتين من رسائل التصيد الاحتيالي، بل أصبحوا يستخدمون ما يُعرف بـ " أجهزة إرسال الرسائل النصية الجماعية " . ذكرت مجلة Wired إن " أبراج الاتصالات المتنقلة تعمل كأبراج متحركة تخدع هواتفك لتتصل بها أثناء مرورها بالقرب منك، حيث يتحرك المحتالون بهذه الأجهزة سيرًا على الأقدام أو بالسيارة، مطلقين كميات هائلة من

-

برنامج ابتزاز آلي يستهدف زوار المواقع الإباحية

القاهرة: الأمير كمال فرج. في زمن أصبحت فيه حياتنا الرقمية امتداداً لحياتنا الواقعية، تتزايد التهديدات التي تستهدف خصوصيتنا بشكل لم يسبق له مثيل، ففي اطار تطور عالم الجرائم الإلكترونية، ظهرت برمجية خبيثة جديدة، تعيد تعريف مفهوم الابتزاز الإلكتروني وتنقله إلى مستوى مرعب من الخسة والانتهاك الشخصي. ذكر تقرير نشرته مجلة Wired أن " شكلاً جديداً من برامج التجسس الضارة، والمعروف باسم infostealer، أصبح

-

كاميرات استخباراتية ذكية تقضي على الجريمة

القاهرة: الأمير كمال فرج. في الواقع، انخفضت معدلات الجريمة في الولايات المتحدة بشكل كبير على مدار الثلاثين عامًا الماضية، ولكن في الوقت نفسه، وبسبب مزيج من التغطية الإخبارية المثيرة والخطاب السياسي غير المسؤول، يعتقد المواطن الأمريكي العادي خطأً أنها في تزايد. والآن، يأتي رجل أعمال في مجال التكنولوجيا يبلغ من العمر 38 عامًا ليؤكد أن شركته الناشئة في مجال المراقبة منع الجريمة

-

تحديد هوية الأشخاص خلف الجدران باستخدام Wi-Fi

القاهرة: الأمير كمال فرج. في تقريرهما المثير للقلق الذي حمل عنوان " وحوش أكبر، سلاسل أضعف " عام 2003، زعم محللا الاتحاد الأمريكي للحريات المدنية (ACLU) جاي ستانلي وباري ستاينهاردت أن الولايات المتحدة تتحول بسرعة إلى " مجتمع مراقبة " كامل، حيث تجتمع التكنولوجيا المتقدمة واللوائح المتشددة لتخلق نوعًا من العالم كان في السابق حكرًا على روايات الخيال العلمي الديستوبية. وكتب الباحثان: " الحقيقة هي أنه لم

-

بعد حظر التعرف على الوجوه: التعرف على الأحذية

القاهرة: الأمير كمال فرج في نهاية عام 2024، أصدرت خمس عشرة ولاية أمريكية قوانين تحظر بعض أشكال تقنية التعرف على الوجوه، بعد اتهامات بأنها تخترق الخصوصية، إضافة إلى عدم الدقة التي تقود إلى اتهام أبرياء. عادةً، كانت هذه القوانين تُسن على أساس أن هذه التقنية تمثل انتهاكًا مروعًا للخصوصية، بالإضافة إلى كونها غير دقيقة بما يكفي للاعتماد عليها. والآن، تهدف شركة جديدة

-

زر الموت: مبرمج يدمر شركته بعد فصله

القاهرة: الأمير كمال فرج. أدانت هيئة محلفين فيدرالية الأسيبوع الماضي مطور برمجيات من تكساس يدعى ديفيس لو، بتهمة تعطيل خوادم شركة Eaton Corp، وهي شركة ضخمة لإدارة الطاقة مقرها في دبلن، أيرلندا. ذكر تقرير نشره موقع futurism أن " لو، الموظف منذ عام 2007، بدأ خطواته في التخريب الرقمي في عام 2018 عندما شعر بالإحباط من إدارة Eaton ، التي بدأت في

-

انتقام رقمي: باحثة تدمر بيانات مهمة

القاهرة: الأمير كمال فرج. أدانت هيئة محلفين اتحادية باحثة سابقة في جامعة ستانفورد بتهمة التلاعب بخوادم البريد الإلكتروني المحمية، بعد تلقيها قرارارًا بالفصل من العمل. ذكر تقرير نشره موقع Futurism أن " ناهد مانجي اتهمت بتهم متعددة تتعلق بحذف بيانات أبحاث سرطان الثدي واستبدالها بإهانات موجهة إلى مشرفتها السابقة، انتقاما من جهة عملها بعد تعرضها للفصل " هذه المحاكمة هي ثمرة تحقيق استمر عشر

-

الذكاء الاصطناعي يدمر حياة رجل

القاهرة: الأمير كمال فرج. في فبراير الماضي، قام ماتيو فان أندل، الموظف في شركة ديزني، بتحميل ما بدا له أداة ذكاء اصطناعي مفيدة من موقع المطورين GitHub. لكنه لم يكن يعلم أن هذه الخطوة ستقلب حياته رأسًا على عقب. ذكر تقرير نشره موقع Futurism أن " تنزيل أداة الذكاء الاصطناعي أدت إلى تسريب معلوماته الشخصية بما في ذلك أرقام بطاقات الائتمان ورقم الضمان

-

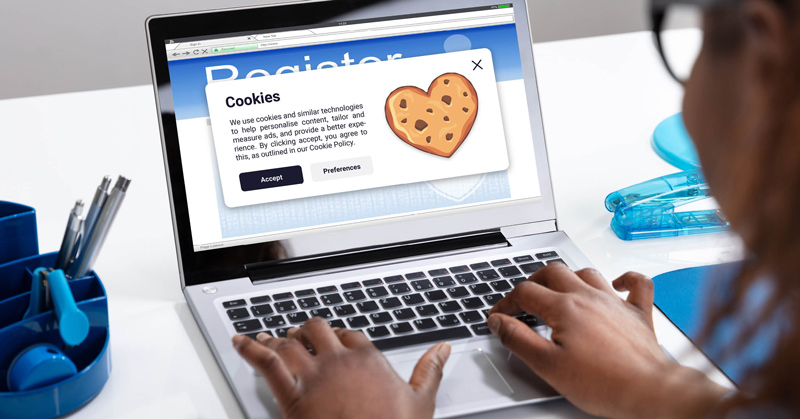

هل يجب النقر فوق السماح بملفات تعريف الارتباط؟

القاهرة: الأمير كمال فرج. هل يُطلب منك باستمرار قبول ملفات تعريف الارتباط من كل موقع تزوره؟ ، هل توافق أم ترفض، لقد سألنا الخبراء عما إذا كان ذلك آمنًا، فكانت المفاجأة. ذكر جيف ويليامز في تقرير نشرته صحيفة HuffPost إن " معظم المواقع الإلكترونية تسأل المستخدم قبل الدخول السماح بملفات تعريف الارتباط ، معللة ذلك بأن ذلك يساعدها على رصد احتياجات المستخدمين، الكثير

-

كيف تحمي نفسك من التجسس أثناء السفر؟

القاهرة: الأمير كمال فرج. أولئك منا الذين بلغوا من العمر ما يكفي لتذكر السفر قبل عصر الهواتف الذكية والإنترنت المحمول يعرفون أننا نعيش حياة جيدة هذه الأيام. يمكنك العثور على أفضل الرحلات الجوية باستخدام مواقع المقارنة، والاختيار من بين مئات الفنادق على موقع حجز واحد، والحصول على تذاكر يتم إرسالها إلى هاتفك بدلاً من استلامها شخصيًا، وتسجيل الوصول عبر الإنترنت، ثم

-

تليجرام الشرير يدخل القفص

القاهرة: الأمير كمال فرج. فيما قام تطبيق تليجرام الذي عرف دائما بميزاته في التشفير بتعديل قواعد الاستخدام موسعًا حالات الكشف عن بيانات المستخدمين، حذر مكتب التحقيقات الفيدرالي مستخدمي iPhone وAndroid من إرسال الرسائل النصية، مما قلب عالم المراسلة رأسًا على عقب. ذكر زاك دوفمان في تقرير نشرته مجلة Forbes " بعد أسابيع فقط من إطلاق المراسلة RCS على أجهزة iPhone، أصدر مكتب

-

هجمات البطة تهدد الملايين

القاهرة: الأمير كمال فرج. أكد خبراء الأمن السيبراني ومحللي استخبارات التهديدات أن تهديد يسمى " البطة الجالسة " يعرض أكثر من مليون موقع ويب للخطر. وهجوم البط Ducky Attack هو هجوم إلكتروني يقوم فيه جهاز USB مخصص بمحاكاة لوحة مفاتيح USB لمهاجمة محطة عمل. عند توصيله، يبدأ الجهاز على الفور في تقليد مستخدم " يكتب " مجموعة معينة من ضغطات المفاتيح - عادةً أوامر أو

-

1000 قرصان يستخدمون الذكاء الاصطناعي

القاهرة: الأمير كمال فرج. القرصنة هي عملية تحديد الثغرات في نظام الكمبيوتر أو الشبكة ثم استغلالها، ويحدث ذلك عادة للحصول على وصول غير مصرح به إلى البيانات الشخصية أو التنظيمية، وتعتبر القرصنة التهديد الرئيسي للشركات والمؤسسات والأفراد، وفيما ينشط خبراء الأمن السيبراني لمكافحة التهديدات الإلكترونية، تتطور إمكانات القراصنة وتلك هي المشكلة. ذكر ديفي ويندر في تقرير نشرته مجلة Forbes أن " منصة القرصنة

-

طريقة مرعبة للابتزاز الإلكتروني

القاهرة: الأمير كمال فرج. رسالة تصيد غريبة ومرعبة ومثيرة للقلق بشكل لا يصدق، تتضمن تهديدًا من نوع خاص، الخبراء ينصحون بأن لا تنخدع بهذه الرسالة، ويقدمون لك كيفية اكتشافها. ذكرت بوجا شاه في تقرير نشرته صحيفة HuffPost أن " العديد من المستخدمين وصلتهم رسالة بريد إلكتروني إلى صناديق الوارد الخاصة بهم من مرسلين غير معروفين تتضمن صورة لمنزلك وعنوانك، متبوعة بتهديد: " لا تحاول

-

219 مليار دولار ميزانية الأمن السيبراني خلال عام

القاهرة: الأمير كمال فرج. أكد الخبراء تصاعد وتيرة الهجمات الإلكترونية، ورغم خطورة ذلك، فإن المطلعون على الأمر أكدوا أن هناك جانب إيجابي في ذلك، لأن نجاح المتخصصين في الأمن السيبراني هو سبب بحث المجرمين عن أساليب هجوم جديدة. ذكر كيفن ترافرز في تقرير نشرته شبكة CNBC أن " الخبراء في مؤتمر صناعة الأمن السيبراني RSA الأخير في سان فرانسيسكو، أكدوا أن عالم الأمن

-

250 ألف دولار راتب قراصنة Google Chrome

القاهرة: الأمير كمال فرج. أعلنت شركة Google أمس عن تغييرات في برنامج مكافأة الثغرات الأمنية في كروم والتي توفر هيكلًا أكثر وضوحًا ومكافآت جديدة تحفز الإبلاغ عالي الجودة والبحث المتعمق عن ثغرات كروم. ذكر ديفي ويندر في تقرير نشرته مجلة Forbes أن " متصفح Google Chrome يبلغ من العمر 16 عامًا الآن، وبعد عامين فقط من صدوره، أعلنت الشركة برنامج مكافأة الثغرات

-

أكثر 20 كلمة سر مسربة على الإنترنت المظلم

القاهرة : الأمير كمال فرج. قد يكون تخمين كلمة المرور الخاصة بك أسهل مما تعتقد. هذا وفقًا لتقرير جديد صادر عن شركة Lookout لأمن الأجهزة المحمولة ، والتي نشرت مؤخرًا قائمة تضم 20 كلمة مرور شائعة الاستخدام تم تسريبها على شبكة الإنترنت المظلمة dark web. كتب توم هادلستون جونيور في تقرير نشرته شبكة CNBC أن " القائمة تتراوح من التسلسلات البسيطة للأرقام

-

قراصنة يسرقون مال النبي

القاهرة : الأمير كمال فرج. يتقاضى مجرمو الإنترنت أي شيء من 500 دولار إلى 7000 دولار للوصول إلى أجهزة الكمبيوتر الخاصة بالمنظمات، ويبدو أن الأخلاق قد خرجت من النافذة ، حيث تم استهداف المنظمات الخيرية مثل منظمة أطباء بلا حدود ومستشفى أمريكي، وهم بذلك ينطبق عليهم التعبير الشعبي الذي يقول " يسرقون مال التبي " . كتب توماس بروستر في تقرير نشرته مجلة Forbes أن

-

كيف تحمي شركتك من النصوص المارقة؟

القاهرة : الأمير كمال فرج. إذا كانت عمليات التصيد الاحتيالي التقليدية المستندة إلى البريد الإلكتروني لم تكن ذات تأثير كافٍ ، فإن التهديد المتصاعد يتضمن رسائل نصية مخادعة يتم إرسالها إلى هاتفك الذكي. كتب ديفيد بالابان في تقرير نشرته مجلة Forbes أن " هذا الجزء الفرعي للهندسة الاجتماعية يعرف باسم smishing، وهو مصطلح متنقل يجمع بين " الرسائل القصيرة " و " التصيد الاحتيالي " . هذا

-

كيف تحمي نفسك من بيغاسوس؟

القاهرة : الأمن الألكتروني. يظنّ المستخدمون في الغالب أنه من المستحيل حماية أنفسهم تمامًا من برمجيات المراقبة. وبغض النظر عن صعوبة منع استغلال الأجهزة المحمول وإصابتها، لا تزال في أيدي المستخدمين بعض الاحتياطات التي يمكن اتخاذها، ما قد يصعّب عملية استهدافهم. ويتضمّن أغلب ضحايا برمجيات التجسّس، بحسب تقارير إعلامية، من الإعلاميين والسياسيين ودُعاة حقوق الإنسان والمحامين والنُشطاء في العلن. ولذلك

-

ازدهار صناعة المراقبة الخاصة

القاهرة : الأمير كمال فرج. قالت شركة ميتا Meta إن حوالي 50 ألف من مستخدمي فيسبوك Facebook تم استهدافهم من قبل شركات المراقبة الخاصة. كتب سام شيد في تقرير نشرته شبكة CNBC أن " ميتا ـ فيسبوك سابقا ـ ، التي تمتلك وتدير أيضًا إنستجرام Instagram وواتسآب WhatsApp وماسنجر Messenger، قالت في مدونة يوم الخميس إنها نبهت الأشخاص الذين تعتقد أنهم استهدفوا

-

حظر كلمات المرور الغبية

القاهرة : الأمير كمال فرج . تحركت حكومة المملكة المتحدة لأول مرة لإدخال تشريع قانوني يحظر استخدام كلمات المرور الغبية في ما يسمى بالأجهزة الذكية. كتب ديفي ويندر في تقرير نشرته مجلة Forbes إن " مشروع قانون أمان المنتجات والبنية التحتية للاتصالات (PSTI) لم يصبح قانونًا بعد ؛ وبحسب مصادر حكومية فإن ذلك سيحدث بمجرد أن يسمح الوقت البرلماني. هذا يعني أن القانون

-

هل يمكن قرصنة الوقت؟ هاكر يؤكد ذلك

القاهرة : الأمير كمال فرج. المطربة شير غنت عن التلاعب بالوقت، بينما قام " دكتور هو " بتهريبه. ولكن هذه المرة يؤكد هاكر شهير إمكانية اختراق الوقت، ويشرح لأول مرة كيف يتم ذلك؟. كتب ديفي ويندر في تقرير نشرته مجلة Forbes أن " جون ف. كينيدي قال خلال خطاب ألقاه عام 1961 أمام الرابطة الوطنية للمصنعين في مدينة نيويورك: " يجب أن نستخدم الوقت كأداة ،

-

بحث جوجل يضعك في دائرة الاشتباه

القاهرة : الأمير كمال فرج. أمرت حكومة الولايات المتحدة شركة جوجل Google سرًا بتقديم بيانات عن أي شخص يكتب مصطلحات بحث معينة، وفقًا لوثيقة محكمة تم الكشف عنها عن طريق الخطأ. كتب توماس بروستر في تقرير نشرته مجلة Forbes أن " هناك مخاوف من أن تخترق " أوامر البحث عن الكلمات الرئيسية " هذه خصوصية مستخدمي الويب، وتورط الأبرياء في جرائم خطيرة، وهي أكثر

-

كيف يقرأ فيسبوك رسائلك على واتسآب ؟

القاهرة : الأمير كمال فرج. انتشرت هذا الأسبوع مزاعم حول تجسس فيسبوك على تطبيق واتسآب WhatsApp، حيث أكد البعض أن موقع التواصل الاجتماعي الأول في العالم يقرأ رسائل واتسآب المشفرة، ومكمن الخطورة في هذا التحذير الجديد بأنه، يقوض حماية الخصوصية لمستخدميه البالغ عددهم ملياري مستخدم. كتب زاك دوفمان في تقرير نشرته مجلة Forbes أن " هناك شكوك قديمة من مستخدمي واتسآب، حيث أن

-

مصباح يتنصت عليك من على بعد 30 متر

القاهرة : الأمير كمال فرج. إذا كنت تعتقد أن قدرة المتسللين على التجسس أصبحت كبيرة، استعد لهذه المفاجأة، لقد تمكنوا من الاستفادة من أي مصباح كهربائي عادي للتجسس على محادثاتك، حيث يستغل المتسللون أسلوب الهجوم السلبي الجديد للتنصت من مسافة بعيدة تصل إلى 100 قدمًا (30 متر). كتب ديفي ويندر في تقرير نشرته مجلة Forbes أن " باحثو الأمن من وحدة الإنترنت

-

بريد أمازون المزيف؟ كيف تكتشف الحيل؟

القاهرة : الأمير كمال فرج. يتلقى العديد من المستخدمين رسائل بريد إلكترونية من أمازون ، تطلب تأكيدات لاستلام إرساليات معينة، ورغم أن هذه الرسائل مزيفة، إلا أن كثيرين يقعون في الخطأ، ويضغطون على رابط التأكيد، فيعرضون أنفسهم للاحتيال. كتب باري كولينز في تقرير نشرته مجلة Forbes أن " أنا خبير تقني للمستهلك أكتب عن Windows ، وأجهزة الكمبيوتر، وأجهزة الكمبيوتر المحمولة، وأجهزة Mac

-

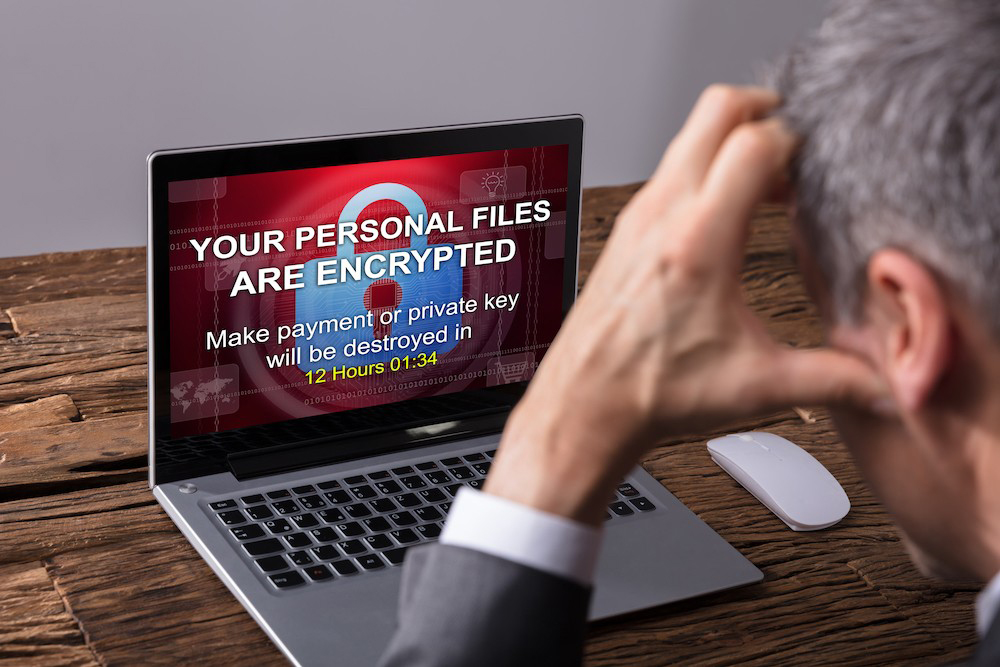

70 مليون دولار فدية في أكبر هجوم إلكتروني

القاهرة : الأمير كمال فرج. نفذت عصابة سيئة السمعة للجرائم الإلكترونية المعروفة باسم REvil أكبر هجوم فدية شهده العالم، أصاب مليون جهاز حول العالم، وطلبت فدية 70 مليون دولار . كتب ديفي ويندر في تقرير نشرته مجلة Forbes أن " هجوم عطلة نهاية الأسبوع في يوم الاستقلال استهدف مزودي الخدمات المُدارة (MSPs) ، وهي المؤسسات التي توفر خدمات إدارة البنية التحتية لتكنولوجيا المعلومات

-

المصادقة الثنائية تنقذ 1.5 مليار حساب

القاهرة : الأمير كمال فرج. بينما نسى كثيرون اليوم العالمي السنوي لكلمة المرور والذي كان 6 مايو، فقد شهد حدثا مهما يتعلق بالأمان ، حيث قررت جوجل Google بإضافة المزيد من الأمان على الملايين من حسابات Gmail. كتب ديفي ويندر في تقرير نشرته مجلة Forbes أن " مارك ريشر ، مدير إدارة المنتجات والهوية وأمان المستخدم في جوجل ، كتب منشورا في

-

موبايل يمسح نفسه إذا حاول أحد اختراقه

القاهرة : الأمير كمال فرج. إذا حصلت الشرطة على هاتف ذكي وكان لديهم أمر تفتيش لتفتيشه، فغالبًا ما يلجأون إلى أداة من شركة Cellebrite الإسرائيلية يمكنها اختراقه وتنزيل البيانات بداخله. لكن باحثًا أمنيًا أطلق يوم الجمعة تطبيقًا يقول إنه يمكنه اكتشاف متى يكون Cellebrite على وشك مداهمة الجهاز، وإيقاف تشغيل الهاتف ومحوه. كتب توماس بروستر تقرير نشرته مجلة Forbes أن " التطبيق الذي

-

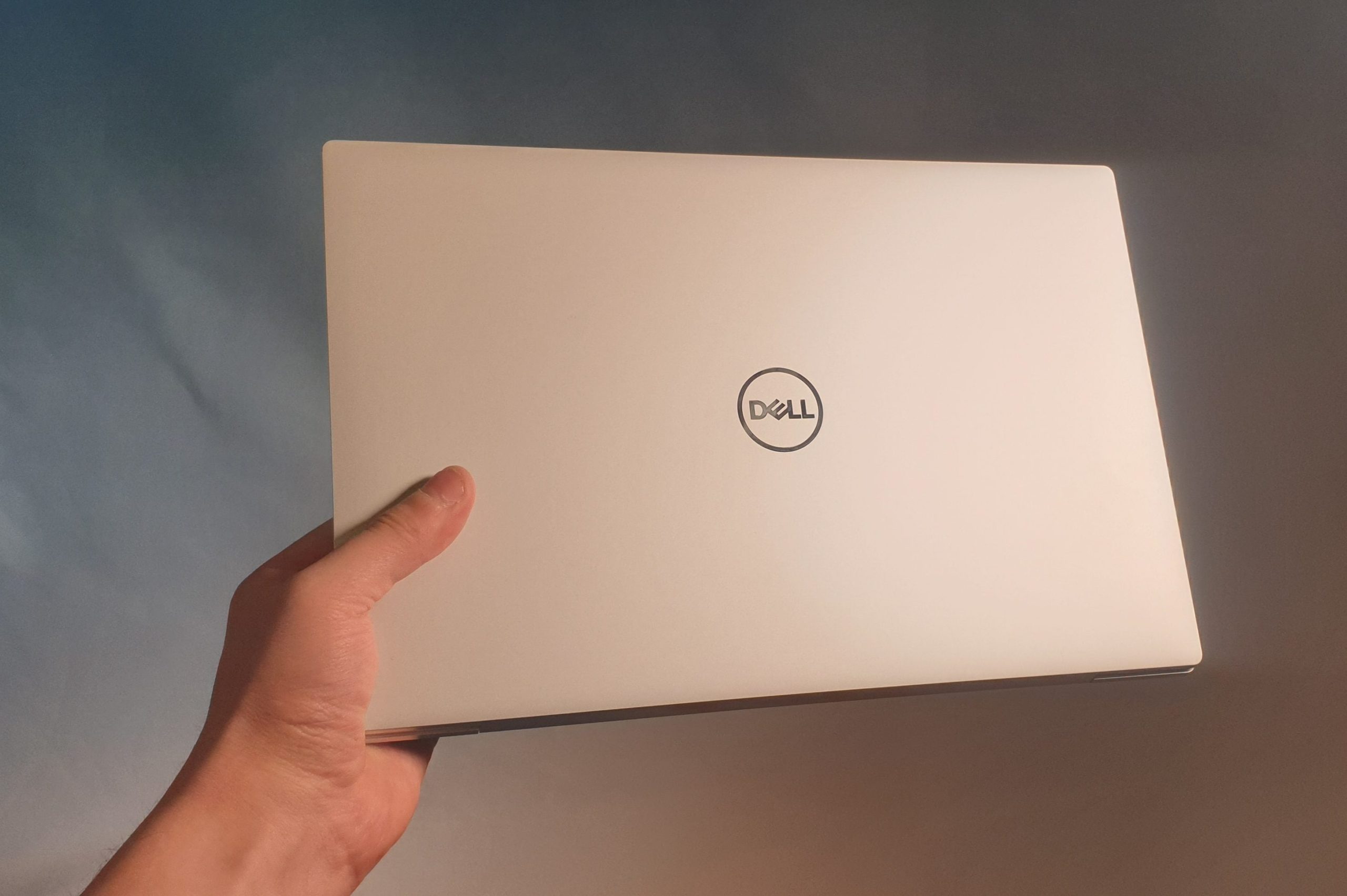

ثغرة للتجسس على أنشطة Dell

القاهرة : الأمير كمال فرج. على مدار 12 عامًا ، كانت بعض نقاط الضعف " شديدة الخطورة " موجودة في أحد المكونات التي يتم تشغيلها على أجهزة كمبيوتر Dell التي تعمل بنظام التشغيل Microsoft Windows ، وقد حذرت شركة للأمن السيبراني من ذلك. ذكر تقرير نشرته مجلة Forbes أن " دل أوضحت أن مئات الملايين من الأجهزة معرضة للخطر ويجب تصحيحها، وأصدرت تحديثا لعملائها،

-

9 أسباب تؤكد أهمية استخدام VPN

القاهرة : الأمير كمال فرج. إذا سبق لك الاتصال بشبكة Wi-Fi عامة، أو كنت قلقًا بشأن كيفية استخدام مزود خدمة الإنترنت لبياناتك، أو أردت ببساطة إلغاء قفل عروض Netflix غير المتوفرة في منطقتك ، فيجب عليك التفكير في استخدام VPN ، أو شبكة خاصة افتراضية. ذكر تقرير نشرته مجلة Forbes أن " VPN هي خدمة تقوم بتشفير بياناتك وإخفاء عنوان IP الخاص بك

-

اختراق مقلاة المطبخ

القاهرة : الأمير كمال فرج. اكتشف باحثون من مجموعة سيسكو تالوس إنتليجنس ثغرات أمنية في أحد أجهزة المطبخ الشهيرة، المقلاة الهوائية الذكية كوسوري. ينص منشور المدونة الذي يؤكد هذه الثغرات الأمنية على أن الثغرة قد " تسمح افتراضيًا للمخترق بتغيير درجات الحرارة وأوقات الطهي والإعدادات في المقلاة الهوائية. كتب ديفي ويندر في تقرير نشرته مجلة Forbes أن " الثغرات الأمنية في تنفيذ التعليمات البرمجية

-

خرائط Google تبيع بياناتك لمن يدفع

القاهرة : الأمير كمال فرج. إذا كنت من بين الملايين من مستخدمي أيفون iPhone الذين يعتمدون على خرائط جوجل Google ، فإن التحديث الجديد المثير للقلق هذا الأسبوع سيكون بمثابة تحذير جاد بأن الوقت قد حان لإنهاء التطبيق. ولكن قبل النقر على " حذف " ، هناك مشكلة غير معروفة تحتاج إلى فهمها. كتب زاك دوفمان في تقرير نشرته مجلة Forbes " على الرغم

-

لا تستخدم هذا الإعداد الخطير على هاتفك

القاهرة : الأمير كمال فرج. حذرت إحدى الشركات الأمنية مستخدمي Android ، من أحد البرامج الضارة الجديدة في متجر Play ، وهو تطبيق FlixOnline الذي يستغل إعداد الهاتف ويخترق البيانات. مشيرة إلى أن على مالكي الهواتف الذكية - حتى طرازات Samsung و Google و Xiaomi و Huawei المؤمنة ، التحقق من أن هذا الإعداد لم يتم استغلاله بالفعل على هواتفهم. إليك

-

10 طرق يستخدمها الهاكرز لاختراق البيانات

القاهرة : الأمير كمال فرج. لا يقتصر التحول الرقمي على عالم تكنولوجيا المعلومات الشرعي فقط. تمامًا كما تعمل الشركات والوكالات الحكومية باستمرار على تطوير البنية التحتية لتكنولوجيا المعلومات لديها لتبني أحدث الأدوات والتقنيات ، ولكن مجرمو الإنترنت أيضًا في طور التحسين الذاتي. ذكر تقرير نشرته مجلة forbes أن " فريق البحث الأمني في Splunk وهي شركة مختصة ببرامج البحث والمراقبة يراقب باستمرار مشهد

-

اختراق الكاميرات يكشف مخاطر المراقبة الجماعية

القاهرة : الأمير كمال فرج. كشف متسللون إنهم تمكنوا من التحديق في المستشفيات والمدارس والمصانع والسجون ومكاتب الشركات بعد أن اقتحموا أنظمة شركة ناشئة تعمل بكاميرات المراقبة، مما يكشف مخاطر المراقبة الجماعية. ذكر تقريرنشرته مجلة Fortune أن " شركة Verkada الناشئة في كاليفورنيا يوم الأربعاء قالت إنها تحقق في نطاق الانتهاك ، الذي أبلغت عنه بلومبيرج نيوز لأول مرة ، وأبلغت سلطات

-

منع الكوكيز يثير غضب المنافسين

القاهرة : الأمير كمال فرج. بدأت هيئة مراقبة المنافسة الأمريكية التحقيق في شكوى شركات تسويقية من أنهم لا يمكنهم تتبع المستخدمين، بعدما حظرت جوجل Google ملفات تعريف الارتباط " كوكيز cookies " والتي كانت وسيلة أساسية للشركات لتتبع المستخدمين وترويج البضائع. ذكر تقرير نشرته مجلة Forbes أن " خطة جوجل لحظر أدوات التتبع عبر الإنترنت على متصفح الويب كروم Chrome لفتت انتباه هيئة مراقبة المنافسة

-

شبكة ضيف لحماية Wi-Fi الخاصة بك

القاهرة : الأمير كمال فرج. نحن على اتصال وثيق بالإنترنت لدرجة أنه بمجرد أن يزور الضيوف أو الأصدقاء منازلنا ، فإن أول ما يقولونه هو: " ما هي كلمة مرور Wi-Fi؟ " وليس: " كيف حالك؟ " لا يفهم كل الناس أن الكشف عن هذه المعلومات ليس آمنًا. يمكن أن يصاب الضيوف عن طريق الخطأ بفيروس كمبيوتر أو توصيل جهاز مصاب بالفعل بشبكتك. قد تصيب بعض

-

40 دولارًا سعر اختراق الخدمات المصرفية

القاهرة : الأمير كمال فرج. توصل باحثون إلى أن 1010 دولارات فقط تكفي لشراء من ماتريده من البيانات الشخصية إلى سرقة هوية شخص ما عيى الأنترنت المظلم. الإنترنت المظلم Dark web هو محتوى الشبكة العنكبوتية العالمية الموجود في الشبكات المظلمة، والذي يستخدم الإنترنت ولكنه يحتاج برمجيات وضبط وتفويض خاص للولوج إليه. يشكل الدارك ويب جزء صغير من الويب العميق وهو جزء من

-

كيف تمنع LastPass من تعقبك؟

القاهرة : الأمير كمال فرج. لم يكن أفضل أسبوعين لمدير كلمات المرور العملاق LastPass، فقد ظهرت أولاً الأخبار التي تفيد بأنه جعل الإصدار المجاني أقل فائدة بكثير من خلال قصر أصحاب الحسابات على نوع جهاز واحد. والآن ، كما ذكر موقع The Register ، اتضح أن LastPass يتضمن ما لا يقل عن سبعة متتبعات مضمنة افتراضيًا، وهو ما يمثل خطورة على

-

كيف تحمي نفسك من الابتزاز المزدوج؟

القاهرة : الأمير كمال فرج. مع استمرار عمليات الإغلاق المتعلقة بفيروس كورونا في جميع أنحاء العالم ، لا تزال العديد من المكاتب فارغة. يعتبر الموظفون الذين يعملون من المنزل - غالبًا باستخدام أجهزتهم الخاصة - الهدف الأمني الجديد الكبير. ذكر تقرير نشرته مجلة Forbes أن " تقرير حالة برامج الفدية الأخير الصادر عن شركة Trend Micro الأمنية سلط الضوء على التهديد الذي يتعرض

-

3 تطبيقات تراقبك 24 ساعة

القاهرة : الأمير كمال فرج. نظرًا لأن الوباء قد أدى إلى زيادة فاعلية حياتنا الرقمية، يتعين على المستهلكين أن يكونوا أكثر وعياً من أي وقت مضى بشأن مقدار البيانات التي يتم سرقتها من قبل الشركات دون علمهم. ذكر تقرير نشرته صحيفة Business Insider أن " قلة من الناس يفكرون في ما تفعله الشركات بالفعل ببياناتهم الشخصية عند النشر على وسائل التواصل الاجتماعي أو

-

قطاع الأمن السيبراني أسسه لصوص

القاهرة: الأمير كمال فرج.أصبح سوق أمان البريد الإلكتروني المزدحم اليوم مليئًا بالادعاءات الكاذبة. كمشتري محتمل ، فإن الوعود الفارغة مربكة بشكل لا يصدق. أما البائع فتؤدي ادعاءاته إلى نتائج عكسية وغير نزيهة - ومن غير الأخلاقي القول إن منتجه يزيل جميع مخاطر أي تهديدات حالية أو مستقبلية.ذكر تقرير نشرته مجلة Fortune أن " الأمر أكثر تعقيدًا من مجرد محاولة الكثير

-

2 مليون موقع للتصيد عام 2020

القاهرة : الأمير كمال فرج سجلت جوجل 2.02 مليون موقع للتصيد الاحتيالي منذ بداية 2020 ، وفقًا للبيانات التي تم تحليلها بواسطة Atlas VPN. يمثل الرقم زيادة بنسبة 19.91٪ مقارنةً بعام 2019 بأكمله ، مما يشير إلى المدى الذي أدى فيه جائحة الفيروس التاجي إلى تعزيز فرصة عمليات الاحتيال عبر الإنترنت.ذكر تقرير نشرته مجلة Forbes أن " جوجل اكتشف أن مواقع التصيد

-

مكنستك الكهربائية تتجسس عليك

القاهرة : الأمير كمال فرج. استخدم المتسللون تقنية الليدار LiDAR ، كما رأينا في أحدث iPhone 12 Pro و 12 Pro Max ، لتحويل المكنسة الكهربائية إلى جهاز تجسس. أولاً ، تم توجيه المصباح العادي ضدنا بواسطة قراصنة بارعين في مختبر الأبحاث. الآن حان دور المكنسة الكهربائية لتصبح جهاز استماع سري. ذكر ديفي ويندر المتخصص في الأمن الإلكتروني في تقرير نشرته مجلة

-

رسائل التحقق SMS باب خلفي للاختراق

القاهرة : الأمير كمال فرج.حذرت مايكروسوفت Microsoft من رموز المرور الأمنية المرسلة إلينا عبر الرسائل القصيرة SMS من أمثال Facebook و PayPal و Twitter و PlayStation و Uber و Dropbox و Amazon - ومايكروسوفت نفسها، مؤكدة أنها باب خلفي للاختراق. ذكر تقرير نشرته مجلة Forbes أن " شركة مايكروسوفت حذرت من استخدام المصادقة القائمة على الرسائل القصيرة SMS على هاتفك، وهي طريقة

-

6 نصائح أمنية عندما تعمل من المنزل

القاهرة : الأمير كمال فرج. اعتبارًا من سبتمبر 2020 ، كان ما يقرب من 60 ٪ من العاملين بدوام كامل وبدوام جزئي في الولايات المتحدة يؤدون وظائفهم عن بُعد على الأقل لبعض الوقت خلال جائحة فيروس كورونا. ويود الكثير منهم الاستمرار في ذلك. ومع ذلك ، فإن محور العمل من المنزل هذا يجعل بعض متخصصي تكنولوجيا المعلومات لدى أصحاب العمل يشعرون

-

هجمات إلكترونية لسرقة أسرار لقاح كورونا

القاهرة : الأمير كمال فرج.كشف تقرير أن المؤسسات البريطانية التي تقاتل لتصنيع لقاح لعلاج الفيروس التاجي كوفيد 19 تعرضت لهجمات إلكترونية مصدرها روسيا وإيران.ذكر تقرير نشرته صحيفة Daily Mail أن " القراصنة المرتبطون بدول معادية إستهدفوا الجامعات البريطانية التي تحاول إنتاج لقاحات ومجموعات اختبار وكذلك العلماء والأطباء الذين يدرسون الفيروس " .وصف رؤساء المركز الوطني للأمن السيبراني الهجمات بأنها " تستحق الشجب التام " وأكدوا

-

التهديدات تتربّص بالتجارة الإلكترونية في 2020

القاهرة : علوم وتكنولوجيا .يُتوقع في العام 2020 أن تبدأ الجهات التخريبية المعنية بالتهديدات الرقمية ذات الدوافع المالية، باستهداف تطبيقات الاستثمار وأنظمة معالجة البيانات المالية عبر الإنترنت، والأنواع المرتقبة من العملات الرقمية، بجانب إتاحة إمكانية الوصول بمقابل مالي إلى البنى التحتية للبنوك، فضلًا عن تطوير سلالات جديدة من البرمجيات الخبيثة المصرفية التي تستهدف تطبيقات الهاتف المحمول المصرفية استنادًا على شيفرات

-

تصاعد سرقة بيانات بطاقات الائتمان من الفنادق

دبي : علوم وتكنولوجيا . أكدّ بحث حول حملة RevengeHotels الرقمية التي تستهدف قطاع الضيافة، أن أكثر من 20 فندقًا في أمريكا اللاتينية وأوروبا وآسيا وقعت ضحية هجمات موجهة استخدمت فيها برمجيات خبيثة، ومن المحتمل أن تتأثر بها المزيد من الفنادق في أنحاء العالم. وتستهدف هذه الهجمات بيانات بطاقة ائتمان المسافرين المخزّنة في نظم إدارة الفنادق، بما فيها البيانات الواردة

-

هجمات سبتمبر .. نصف هجمات حجب الخدمة وقعت فيه

دبي : علوم وتكنولوجيا . شهد الربع الثالث من العام الجاري، ارتفاعًا في عدد هجمات حجب الخدمة الموزعة، المعروفة اختصارًا بـ DDoS، بمقدار 30 نقطة مئوية مقارنة بالربع السابق و32 نقطة مئوية مقارنة بالربع الثالث من العام الماضي، وفقًا للإحصاءات جمعها نظام كاسبرسكي Kaspersky DDoS Protection، الخاص بالحماية من هذا النوع من الهجمات. ويُعزى هذا النمو بشكل أساسي إلى ارتفاع الأنشطة

-

56 % من شكاوى الهجمات الإلكترونية بعد فوات الأوان

دبي : علوم وتكنولوجيا. توصّل أحدث تقرير أعدته كاسبرسكي حول تحليل الاستجابة للحوادث الإلكترونية والتعامل معها، إلى أن حوالي 56% من طلبات الاستجابة للحوادث التي تعامل معها خبراء الشركة الأمنيون في العام 2018، قد وردت بعد تعرضّ الشركات لهجمات كان لها عواقب واضحة، مثل سرقة الأموال وتشفير الأجهزة طلبًا للفدية علاوة على حجب الخدمات. وفي المقابل وردت 44% من طلبات

-

27 % من المباني الذكية تعرضت لهجمات

القاهرة : الذكاء الاصطناعي. تعرّضت 26.5% من أجهزة الحاسوب المستخدمة للتحكم في أنظمة أتمتة المباني الذكية إلى نوع من الهجمات الخبيثة في النصف الأول من العام 2019، وفقًا لتقرير استطلع مشهد التهديدات المحدقة بالمباني الذكية أعدته كاسبرسكي. وأظهرت الدراسة التي بُني عليها التقرير أنه من غير الواضح ما إذا كانت هذه الأجهزة تتعرض لاستهداف متعمد، إلاّ أنها تصبح من وقت

-

ثغرة أمنية في ويندوز

القاهرة : علوم وتكنولوجيا . اكتشفت التقنيات المؤتمتة الخاصة بكاسبرسكي لاب وجود ثغرة أمنية في نظام التشغيل " ويندوز " من مايكروسوفت، كان قد جرى استغلالها من قِبل مجموعة إجرامية مجهولة الهوية في محاولة للسيطرة على جهاز استهدفت نواة نظامه بهجوم عبر منفذ خلفي شُيِّد من أحد العناصر الأساسية في نظام التشغيل. وتُعدّ المنافذ الخلفية نوعاً خطراً من البرمجيات الخبيثة نظراً لأنها تسمح لجهات

-

منظومة تجسس نادرة تضمّ 80 وحدة تخريبية

دبي : علوم وتكنولوجيا . اكتشف باحثون في كاسبرسكي لاب منظومة متطورة للتجسس الإلكتروني تنشط على الأرجح منذ ما قبل العام 2013، دون أن تُبدي صلاتٍ واضحة بأي من الجهات التخريبية المعروفة والناشطة في مشهد التهديدات الأمنية العالمي. وتشتمل المنظومة المكتشفة، التي أطلق عليه الباحثون اسم TajMahal، على حوالي 80 وحدة خبيثة وتتضمن وظائف لم يسبق مشاهدتها في التهديدات المستمرة المتقدمة،

-

33 % من الناس مستعدون لبيع بياناتهم الخاصة

القاهرة: علوم وتكنولوجيا . تشير دراسة بحثية جديدة أجرتها كاسبرسكي لاب إلى أن المشاركة غير المحسوبة للبيانات عبر الإنترنت لتحقيق مكاسب قصيرة الأجل تجعل المستهلكين أكثر عُرضة للخسارة. وأعرب أكثر من نصف مستخدمي الإنترنت (52%) المشاركين في الدراسة عن شعورهم بأن الخصوصية الكاملة في العالم الرقمي الحديث أمر مستحيل، بالرغم من الغضب والقلق الناجمين عن الفضائح التي قد تقع جرّاء

-

50 % من أجهزة النظم الصناعية تتعرض لهجمات

دبي : علوم وتكنولوجيا .اكتشفت ومنعت تقنيات كاسبرسكي لاب في العام 2018 أنشطة خبيثة استهدفت ما يقرب من نصف أجهزة الحاسوب المتصلة بنظم الرقابة الصناعية والمحمية بمنتجات الشركة، والتي تُعتبر جزءاً من البنية التحتية الصناعية للشركات المستهدفة. وكانت أكثر البلدان تأثراً بتلك الهجمات فيتنام والجزائر وتونس. وقد أورد تقرير وضعه فريق الاستجابة لحالات الطوارئ الإلكترونية في نظم الرقابة الصناعية ICS

-

500 مليون هجمة تصيد في عام

دبي : علوم وتكنولوجيا .منع نظام كاسبرسكي لاب لمكافحة التصيّد أكثر من 482 مليون محاولة لزيارة صفحات ويب تصيدية خلال العام 2018، بزيادة بلغت الضعفين عن العام 2017، الذي شهد حظر 236 مليوناً من هذه المحاولات. وقد لوحظت زيادة سنوية في عدد هجمات التصيّد في السنوات القليلة الماضية، ومع ذلك، يشير رقم العام 2018 إلى ارتفاع كبير في استخدام هذه

-

تهديد يتربّص بمليون مستخدم

دبي : علوم وتكنولوجيا . كشفت كاسبرسكي لاب عن حملة جديدة من حملات التهديدات المتقدمة المستمرة أثّرت في عددٍ كبير من المستخدمين عبر ما يُعرف باسم هجمات سلاسل التوريد. وتوصلت أبحاث الشركة إلى أن الجهات التخريبية الكامنة وراء الحملة، التي أسميت عملية ShadowHammer، استهدفت مستخدمي أداة ASUS Live Update Utility عن طريق زرع منفذ خلفي فيها، وذلك خلال الفترة التي

-

6 نصائح لتحافظ على بياناتك عند السفر

دبي : علوم وتكنولوجيا . يظلّ الاتصال مع الأهل والأصدقاء وأفراد العائلة أثناء السفر أحد الأولويات التي يحرص المسافرون على الاهتمام بها مع اقتراب موسم الصيف والإجازات. ولأن الانتشار الواسع لشبكات الإنترنت اللاسلكية في المقاهي والمطارات والطائرات والفنادق وحتى في بعض سيارات الأجرة حول العالم، مكّن المسافرين من تحديث صفحاتهم على قنوات التواصل الاجتماعي وإعلام متابعيهم أولاً بأول بمستجدات رحلاتهم،

-

إكتشاف 346 ملف خبيث جديد يومياً

دبي : علوم وتكنولوجيا .حافظت كاسبرسكي لاب على مكانتها في قمة نتائج مقياس TOP3، الذي يختبر حلول الأمن الإلكتروني الخاصة بالأفراد والشركات، وذلك بعد تبوؤها أحد المراكز الثلاثة الأولى في 77 اختباراً من أصل 88 مختلفاً خضعت له الشركة ومنافسوها على مستوى العالم خلال العام 2018. ويُظهر الترتيب المتقدم الذي أحرزته كاسبرسكي لاب كيف تستمر محفظة منتجاتها في التفوّق بالمنافسة

-

عيد الأم موسم نشاط حرامية الإنترنت

دبي : علوم وتكنولوجيا . يحظى " يوم الأم " بأهمية لدى الجميع، نظراً لتخصيصه لتكريم الأمهات ودورهنّ الحيوي المؤثر في بناء المجتمعات. وهناك العديد من الطرق لإسعاد الأمهات في يومهنّ، بينها شراء الهدايا الفريدة من خلال التسوق عبر الإنترنت. ولكن ثمّة من يستغلّ هذه المناسبات الخاصة لتحقيق مكاسب إجرامية. ويرجّح خبراء الأمن في شركة كاسبرسكي لاب أن يواجه المتسوقون هجومات عبر

-

إكتشاف رابع ثغرة في نظام windows

دبي : علوم وتكنولوجيا . كشفت تقنيات الفحص والحماية التلقائية من كاسبرسكي لاب عن ثغرة أمنية جديدة في النظام " ويندوز " ، يعتقد أنها تُستغلّ في شنّ هجمات موجّهة من قِبل اثنتين على الأقل من مجموعات التهديدات التخريبية، إحداهما مجموعة SandCat المكتشفة حديثاً. وتُعتبر هذه الثغرة رابع ثغرة في النظام الذي تنتجه شركة مايكروسوفت يجري الكشف عن إمكانية استغلالها في شنّ هجمات تُعرف

-

تضاعف هجمات البرمجيات الخبيثة للهواتف

القاهرة : علوم وتكنولوجيا . لاحظ باحثون في شركة كاسبرسكي لاب أن عدد الهجمات التي تستخدم برمجيات خبيثة خاصة بالهواتف والأجهزة المحمولة تضاعف خلال عام واحد فقط. وشهد العام 2018 وقوع 116.5 مليون هجوم إلكتروني بالبرمجيات الخبيثة على الأجهزة المحمولة، مقارنة بنحو 66.4 مليون هجوم في العام 2017، صاحبتها زيادة كبيرة في عدد المستخدمين الفريدين الذين تأثروا بهذه الهجمات. وبالرغم

-

مصابيح ذكية تتجسس عليك في السرير

القاهرة : الأمير كمال فرج . بعد أن أتاحت شركتا أمازون وجوجل وضع مساعدات الصوت الذكية في المنازل المتصلة بالإنترنت، يقوم عملاقا التكنولوجيا بتوسيع كمية البيانات التي يجمعاها حول العملاء الذين يستخدمون برنامج التحكم بالصوت في الأدوات الأخرى. وذكر تقرير نشره موقع Bloomberg أنه " لعدة سنوات ، جمعت كل من أمازون وجوجل بيانات في كل مرة استخدم فيها أحد الأشخاص متحدثًا ذكيًا

-

كيم كارداشيان الأكثر خطورة على الإنترنت

القاهرة : الأمن الإلكتروني. قالت شركة " مكافي " إحدى شركات الأمن الإلكتروني إن الممثلة والعارضة كيم كارداشيان هي أكثر المشاهير خطورة لدى البحث عن معلومات حولها على شبكة الإنترنت في المملكة المتحدة خلال عام 2018 حيث كانت الأكثر ارتباطا بروابط لمواقع خبيثة محتملة. وذكر تقرير نشره موقع BBC أن " خلال العام الماضي، كان المغني البريطاني كريغ ديفيد في المركز الأول ضمن قائمة

-

أجهزة استشعار معقدة تتنصت عليك

القاهرة : الأمير كمال فرج . تدعي ليرون سلونيمسكي المؤسس والرئيس التنفيذي لشركة Awear Solutions، أن عملاء شركة تومي هيلفيغر لا يهتمون أو لا يفكرون في المشكلات التي قد تنشأ عن التقنيات الغازية من النوع الذي طورته شركتها، وهذه وجهة نظر ضيقة جدًا للموضوع ، وهي شائعة بيننا وبين المستخدمين وبين رواد الأعمال الذين يعتمدون على جهلنا. وما يمثله ، في

-

31 مليار دولار سرقات البطاقات الإلكترونية

القاهرة : بنوك. أوضح تقرير أن انتشار بطاقات الإئتمان في العالم يقابله ازدياد في عمليات السرقات عبر البطاقة الإلكترونية ، متوقعا ارتفاع الخسائر الناتجة عن ذلك غلى 31 مليار دولار عام 2020 . وذكر تقرير أعده برونو بوناغودي باحث بجامعة سويسرا الإيطالية ، ونشره موقع BBC Capital ، أن " فترة الثمانينيات شهدت ارتفاعا كبيرا في عدد مستخدمي بطاقات الائتمان وبطاقات الخصم والبطاقات

-

مجموعة هاكرز تعلن الحرب علي الإرهابيين

القاهرة: الأمير كمال فرج . أعلنت مجموعة من قراصنة الإنترنت الحرب علي الجماعات الإرهابية، بعد مذبحة تشارلي إبدو باريس التي وقعت مؤخرا، وبذلك وجدت سلطات مكافحة الإرهاب حليفا غير متوقعا في حربهم ضد المتطرفين، بعد أن قام بعض النشطاء بنشر فيديو يدينون فيه مجموعة الإرهابيين المسلحين الذين اعتدوا علي الجريدة الفرنسية .ووفقا لصحيفة Daily Mail نشر الفيديو علي حساب المجموعة علي

|

مواقع التواصل الاجتماعي مواقع تجسس تبيع بيانات المستخدمين

نعم

69%

لا

20%

لا أعرف

12%

|

| المزيد |